MITRE ha presentato ancora nel 2013 uno strumento per la descrizione e classificazione dei comportamenti degli attaccanti nel mondo reale grazie alle informazioni raccolte dalla security community, denominato ATT&CK (Adversarial Tactics, Techniques & Common Knowledge). ATT&CK rappresenta quindi un framework dove vengono descritti un insieme di comportamenti noti da parte degli hacker, identificati in maniera precisa come tattiche e tecniche utilizzate ed inserite all’interno di una matrice di semplice utilizzo.

Cos’è il Mitre Att&ck

Il Mitre Att&ck rappresenta quindi una knowledge base contenente un insieme di “informazioni” acquisite dalla security community in termini di tecniche e procedure utilizzate dagli attaccanti, descrivendo il “comportamento” e le modalità di interazione degli attacchi informatici con gli elementi del sistema informativo target.

Tipicamente chi si occupa della fase di difesa dei sistemi si focalizzerà sul rispetto delle Best Practices di base in materia di sicurezza informatica, andando a correggere configurazioni errate, applicando e amministrando le patch di sicurezza ed utilizzando i migliori prodotti software della categoria. Per rilevare e porre rimedio agli attacchi, sarà necessario ricercare una serie di indicatori di compromissione basati sull’intelligenza artificiale e sull’analisi, verificando l’eventuale presenza di un avversario all’interno di una rete. Prima del rilascio di ATT&CK da parte di MITRE, non esisteva un unico archivio olistico di TTP (Tattiche, Tecniche e Procedure) utilizzate dagli attaccanti.

Ad un livello più alto, MITRE ATT&CK è costituito quindi dai seguenti elementi:

Tattiche: obiettivi tattici a breve termine degli attaccanti (ad esempio, accesso alle credenziali)

Tecniche: le modalità utilizzate dagli attaccanti per raggiungere gli obiettivi tattici (ad esempio, attacchi a forza bruta)

Sottotecniche: metodi più specifici su come gli hacker raggiungono gli obiettivi tattici (ad esempio, indovinare la password, crackare la password)

Matrici ATT&CK

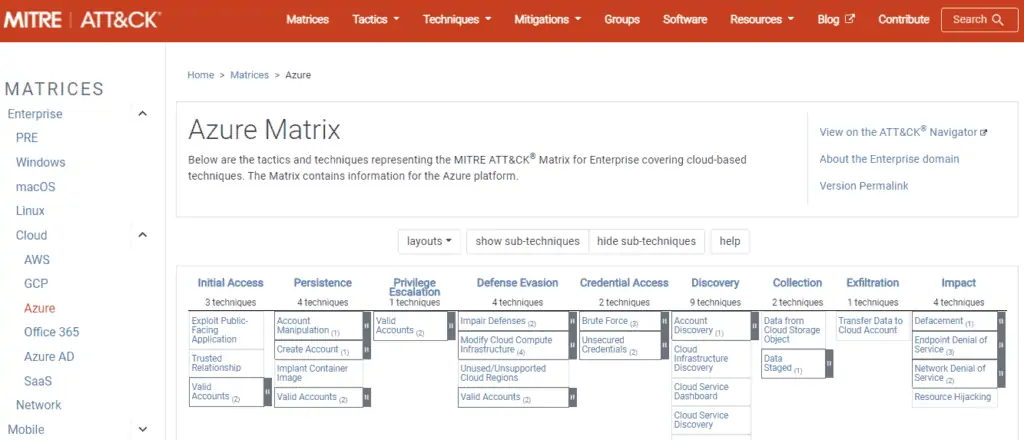

MITRE ha suddiviso ATT&CK in alcune matrici diverse: Enterprise, Mobile e PRE-ATT&CK. Ciascuna di queste matrici contiene tattiche e tecniche associate al dominio di quella matrice.

La matrice Att&ck Enterprise rappresenta l’insieme delle tecniche e tattiche applicabili a sistemi Windows, Linux e/o ai sistemi MacOS.

La matrice Att&ck Mobile contiene tattiche e tecniche applicabili invece ai dispositivi mobili.

Mitre PRE-ATT&CK fa riferimento alle attività che gli attaccanti mettono in atto prima di provare ad exploitare un determinato target, una particolare rete o sistema.

Come è possibile utilizzare Mitre ATT&CK?

Il framework ATT&CK è utile in diverse situazioni quotidiane: qualsiasi attività di difesa correlata agli attaccanti e relativi comportamenti potrà sfruttare delle informazioni essenziali all’interno della knowledge base ATT&CK, come ad esempio input e terminologie essenziali per i Penetration test e il Red Teaming permettendo l’utilizzo di un linguaggio comune quando fanno riferimento ai comportamenti dell’attaccante. Ecco alcuni esempi in cui l’applicazione del framework ATT&CK può risultare estramamente utile:

Red Teaming : ATT&CK può essere utilizzato per creare piani di Red Teaming ed organizzare operazioni per evitare alcune misure difensive che potrebbero essere in atto all’interno di una rete.

Simulazione di attacco : ATT&CK diventa utile per creare scenari di simulazione di un attacco, al fine di testare e verificare le difese contro le tecniche comuni dell’avversario.

Sviluppo dell’analisi comportamentale : per costruire e testare analisi comportamentali, al fine di rilevare comportamenti antagonisti all’interno di un ambiente.

Valutazione del GAP difensivo : ATT&CK può essere utilizzato come un modello comune incentrato sul comportamento per valutare strumenti, monitoraggio e mitigazioni delle difese esistenti all’interno dell’azienda di un’organizzazione.

Valutazione della maturità del SOC : può essere utilizzato come una misura per determinare l’efficacia di un SOC nel rilevare, analizzare e rispondere alle intrusioni.

Arricchimento Cyber Threat Intelligence : ATT & CK è utile per comprendere e documentare i profili dei gruppi hacker da una prospettiva comportamentale che è indipendente dagli strumenti che il gruppo può utilizzare.