Introduzione a Wireshark

Ogni rete di tipo LAN è anche chiamata packet switching ovvero rete a commutazione di pacchetto. Questo perché in queste reti non viene “costruito” un canale di comunicazione diretto tra la stazione sorgente e la stazione di destinazione ma ogni messaggio viene suddiviso in pacchetti numerati con gli indirizzi delle stazioni e in questo modo i dati vengono impacchettati.

Programmi come Wireshark catturano i pacchetti e quindi i dati in transito e li riorganizzano rendendo possibile l’effettuazione di ricerche su quei pacchetti di rete.

Si tratta quindi di un tool opensource, in grado di funzionare come analizzatore di pacchetti. Sarà quindi possibile tramite questo tools, controllare le attività che stanno avvenendo sulla nostra rete in modo da individuare scambi di dati non autorizzati, trasmissioni di password non crittografate e molto altro.

Wireshark è stato progettato per chiunque abbia bisogno di monitorare la propria rete per ragioni di sicurezza o in ragione delle proprie prestazioni ed è disponibile sia su sistemi Windows che Linux o Mac OS X.

Quali sono le caratteristiche di Wireshark

- Utilizzabile da interfaccia grafica intuitiva

- Vengono registrati comportamenti problematici della rete

- I dati possono essere visualizzati in real time o acquisiti e poi verificati

- E’ possibile applicare svariati filtri per le catture

- C’è la possibilità di isolare tutti i pacchetti di una determinata conversazione TCP

- Agisce su più livelli dello stack TCP/IP

- E’ incluso un potente sistema di macro

- Sono visualizzabili endpoint, gerarchia dei protocolli e statistiche

- E’ possibile eseguire l’analisi VoIP

- Lettura/Scrittura in numerosi formati di acquisizione

- Supporta la decrittografia

- E’ possibile fare esportazioni di report in XML, PostScript, CSV o in testo normale

- Attraverso la registrazione del traffico WiFi ci consente di visualizzare il contenuto di ogni pacchetto dati che passa sulla rete

- Attraverso la modalità promiscua Wireshark è in grado di intrcettare tutto il traffico della rete in tempo reale compreso quello diretto ad altri dispositivi

Wireshark: cosa è possibile fare con questo programma

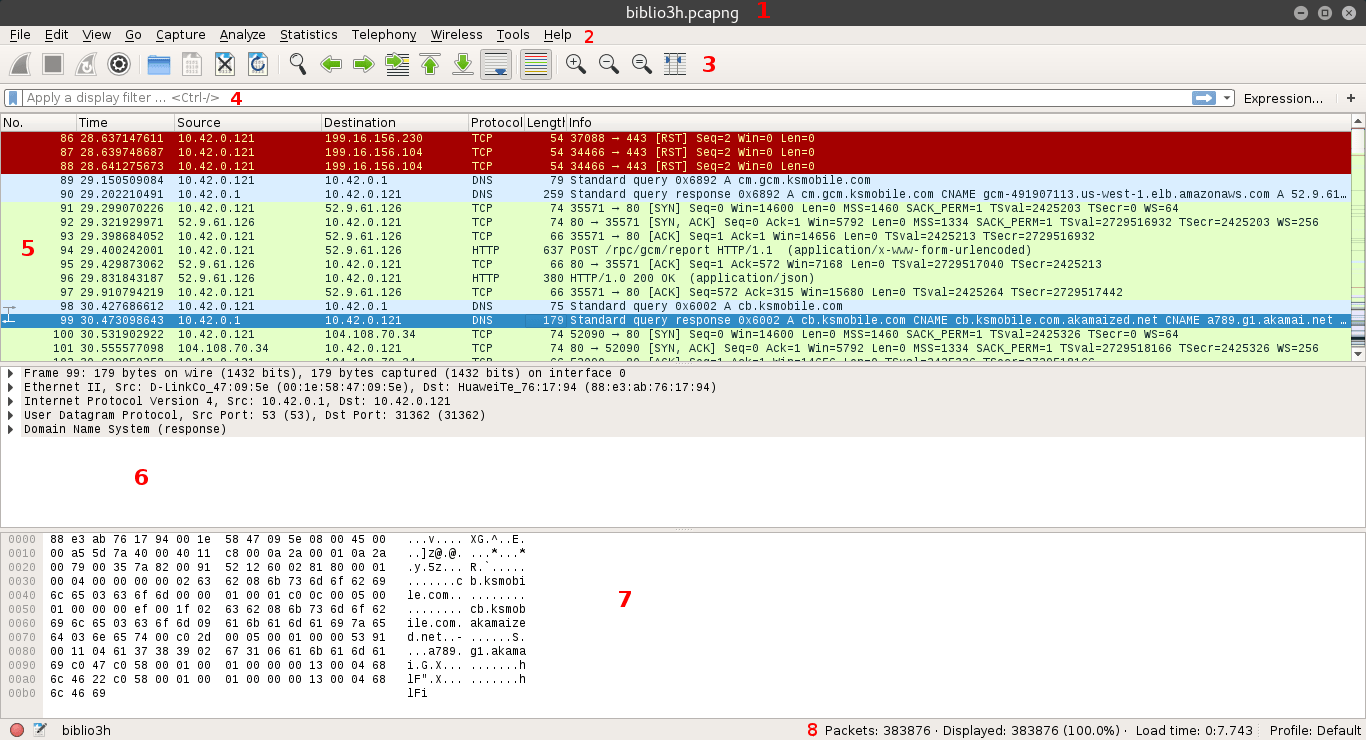

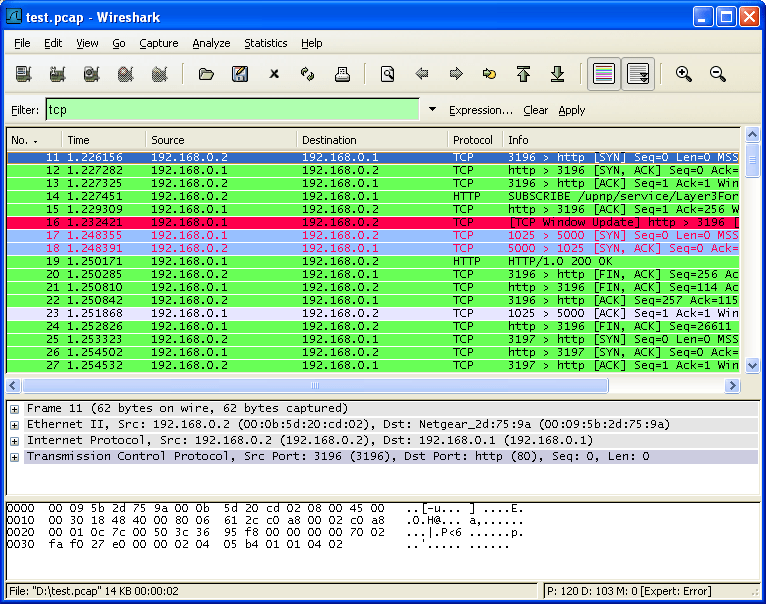

Come si può vedere, questa è l’interfaccia di Wireshark. Gli strumenti che è possibile utilizzare in generale sono:

- Titolo: nome del file che state visualizzando;

- Menu: tutte le funzioni che potete usare;

- Icone: le principali e più utilizzate funzioni;

- Gestione dei filtri: uno degli elementi più importanti, serve a filtrare i pacchetti e poterli visualizzare in modo corretto;

- Lista dei pacchetti: tutti i pacchetti catturati, possono essere ordinati in base alle nostre esigenze;

- Dettaglio del pacchetto: questa sezione contiene i dettagli per ogni singolo pacchetto ed è divisa in base ai protocolli utilizzati;

- Byte dei pacchetti: visualizza i pacchetti in HEX dump;

- Barra di stato.

Analisi del pacchetto

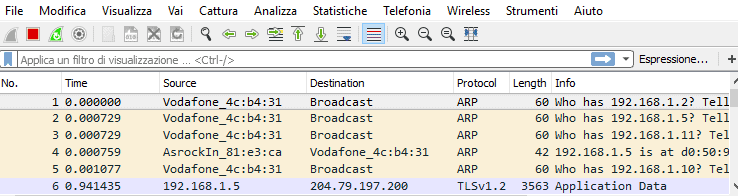

Dopo aver azionato una cattura in real time, Wireshark comincerà a mostrare tutti i pacchetti trovati. Durante e dopo la cattura potremo visualizzare alcune informazioni sui pacchetti:

- No: numero del pacchetto; sono ordinati per tempo di arrivo;

- Time: tempo che ci ha messo il pacchetto ad arrivare;

- Source: indirizzo da cui arriva il pacchetto;

- Destination: indirizzo a cui è andato il pacchetto;

- Protocol: tipo di protocollo che si sta utilizzando

- Length: lunghezza del pacchetto;

- Info: informazioni aggiuntive

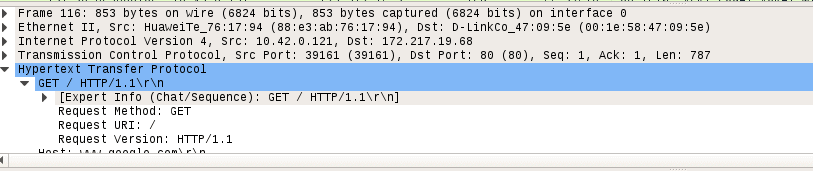

Se poi decidiamo di visualizzare il pannello dei dettagli di un pacchetto, questo sarà diviso in base al modello ISO/OSI:

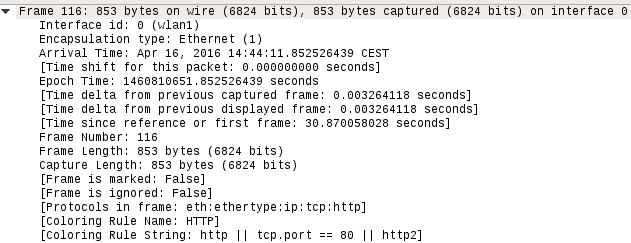

Frame

In questo esempio notiamo che il frame numero 116 ha 853 bytes. Inoltre vediamo l’id dell’interfaccia dalla quale è stato catturato, quando è stato preso e i protocolli presenti nel frame.

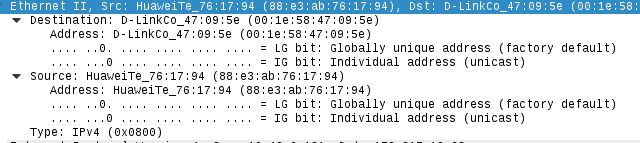

Ethernet II

Espandendo questa riga possiamo scoprire l’indirizzo di destinazione, la sorgente, il modello del dispositivo e addirittura il MAC address.

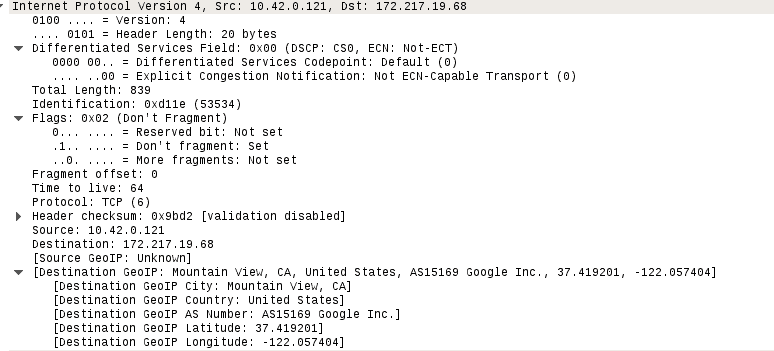

Internet Protocol Version

Andando a vedere nel dettaglio la sezione Internet Protocol Version potremo leggere appunto il protocollo utilizzato a livello di rete, i flags (in cui sarà specificato anche il livello di trasporto), il time to live (ovvero il tempo di vita del dato. Viene inizializzato quando viene creato dalla sorgente e successivamente viene abbassato di una unità da ogni router che attraversa) e la destinazione.

Filtrare i pacchetti

Una caratteristica molto apprezzata dagli utilizzatori di Wireshark è quella di poter applicare filtri alle catture in modo da settare alcuni parametri di cattura e non visualizzare tutti i pacchetti trovati ma solo quelli che rispondono a certe caratteristiche che noi decidiamo.

Qui ad esempio abbiamo deciso di visualizzare solamente i pacchetti che utilizzano protocollo TCP scrivendo nella barra filter: “tcp”. Altri filtri comuni in Wireshark sono:

- “ip.src==192.168.0.0/16 and ip.dest==192.168.0.0/16”: mostrerà solamente il traffico sulla LAN (192.168.x.x) tra i pc e i servers perciò non quello su internet;

- “tcp.port eq 25 or icmp”: visualizzerà solo il traffico SMTP (porta 25) e ICMP;

- “host 172.18.5.4”: catturerà solo il traffico su o dall’ip specificato

- “net 192.168.0.0/24”: catturerà il traffico su o da un range di ip specificato

- “ip”: è il più corto dei filtri ma molto utile, infatti serve a catturare solo il traffico IPv4

- “not broadcast and not multicast”: catturerà solo il traffico unicast

Attraverso i filtri è quindi possibile fissare un obiettivo in modo da essere più precisi possibili durante la ricerca dei pacchetti.

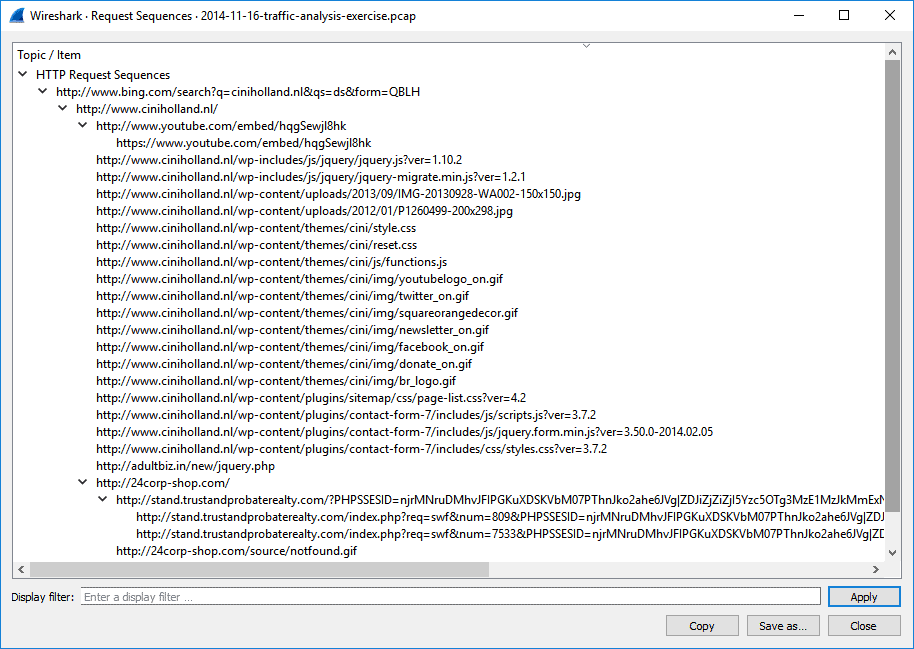

Statistiche pacchetti di rete con Wireshark

Una sezione molto importante di Wireshark è Statistics. Attrarso essa possiamo trovare informazioni utili come per esempio le richieste http col quale potremo vedere tutti i siti visitati come mostrato in figura:

Abbiamo visto alcune delle caratteristiche e funzionalità che rendono Wireshark uno dei migliori packet sniffer del mondo. Può essere utilizzato per controllare lo stato della rete in real-time verificando tutto ciò che è in trasferimento. Nexsys attraverso un servizio completo di consulenza sarà in grado di verificare la coidizione della tua rete e il livello attuale di protezione dato che bisogna sempre essere aggiornati sulle minacce e su come difendersi. Inoltre organizza corsi di formazione in ambito Ethical Hacking che ti daranno le giuste conoscenze per essere all’avanguardia sui metodi di difesa da hacker, virus e malware.