Step by Step: Come migrare Active Directory da 2012 R2 a 2019

Nell’attesa dell’uscita di Windows Server 2022, attualmente l’ultima versione come Sistema Server è rappresentata da Windows Server 2019, disponibile per il pubblico già dall’inizio di ottobre 2018. Ovviamente non tutte le aziende ed organizzazioni riescono sempre a rimanere updated con le nuove versioni, vuoi per motivi economici, vuoi per motivi tecnici o per semplice pigrizia.

Andando sul pratico, invece, in questo articolo mostrerò come migrare da Active Directory 2012 R2 ad Active Directory 2019. La stessa procedura in realtà la si può applicare a qualsiasi versione AD, partendo dal vecchio Windows Server 2008. In realtà la migrazione stessa è un processo mediamente semplice, ma ci sono alcune cose da considerare prima di eseguire una migrazione AD. Ecco ad esempio un elenco di controllo (checklist) utile a questa attività.

Checklist per migrazione AD da 2012 a 2019

- Valutare i requisiti aziendali per la migrazione di Active Directory

- Effettuare un’assessment dell’attuale infrastruttura AD

- Assicurarsi di avere a disposizione le risorse necessarie alla creazione di un nuovo Domain Controller (fisico o virtuale che sia)

- Installare Windows Server 2019 ed installare tutti gli aggiornamenti più recenti

- Assegnare un IP al nuovo Domain Controller

- Installare il ruolo AD DS (Active Directory Domain Services)

- Migrare applicazioni e ruoli dai vecchi Domain Controller pre-esistenti

- Migrare i ruoli FSMO (Flexible Single Master Operation) sul nuovo Domain Controller

- Opzionalmente, aggiornare il livello funzionale del dominio e della foresta

Installazione Windows Server 2019

Il primo passaggio consiste nell’installare Windows Server 2019 su una nuova macchina fisica o virtuale. Qui si apre già una scelta: optare per la versione GUI grafica con tanto di Desktop Experience, oppure procedere in maniera più hardenizzata con una versione Core (ma in questo caso tutte le attività dovranno essere effettuate via riga di comando tramite Powershell). Sebbene quest’ultima sia la scelta consigliata, per un discorso di semplicità andremo a vedere la migrazione tramite desktop tradizionale (modalità Desktop Experience).

Join a Dominio della nuova macchina Windows Server 2019

Una volta che il nuovo server sarà attivo e funzionante, sarà necessario come step iniziale fare il Join al tuo dominio AD esistente (quello tenuto in piedi dai DC 2012). Per mettere a dominio il Server è possibile avviare il processo dalla scheda Server locale presente all’interno di Server Manager facendo clic su GRUPPO DI LAVORO in Proprietà. La procedura è quindi la stessa del join di un PC Windows 10 a un dominio AD. Sarà necessario riavviare il server per completare il processo di membership del dominio AD.

Installazione del ruolo Active Directory Domain Service

Una volta riavviato il server sarà possibile (loggandosi con credenziali di Enterprise o Domain Admins a seconda dei contesti) installare il ruolo AD DS che contiene i BIT 🙂 per procedere poi alla promozione vera e propria. Quindi in modalità grafica sarà possibile installare il ruolo del server Servizi di dominio Active Directory (AD DS) utilizzando Server Manager e relativa procedura guidata tramite “Add Roles and Features” dal menu “Manage” in alto a destra.

In alternativa è anche possibile utilizzare il seguente comando PowerShell:

Install-WindowsFeature -Name AD-Domain-Services -IncludeManagementTools

Promozione del nuovo server a Domain Controller

Una volta installato il ruolo AD DS, in automatico comparirà una notifica in Server Manager che chiederà di promuovere il server a controller di dominio. La notifica viene evidenziata con un punto esclamativo giallo, che permetterà di avviare un wizard specifico sui Servizi di dominio Active Directory. Nel nostro caso utilizzeremo l’opzione “Add Domain Controller to Existing Domain” e confermando le scelte proposte di Default, quali ad esempio l’installazione del ruolo DNS Server e l’abilitazione come Global Catalog, ci verrà poi chiesto di inserire la password di restore mode di Active Directory (DSRM).

Successivamente Adprep preparerà automaticamente il tuo dominio esistente aggiornando lo schema di AD e popolandolo con gli attributi necessari a Windows Server 2019. Una volta terminata la procedura il server verrà riavviato automaticamente.

Move dei ruoli FSMO su nuovo Domain Controller 2019

Il passaggio successivo consiste nell’accedere al controller di dominio precedente e spostare i ruoli FSMO a livello di dominio e foresta (sono 5 ruoli in totale) verso il nuovo controller di dominio. Questi ruoli in particolar modo sono:

Schema Master: Questo ruolo ha il controllo completo sugli aggiornamenti dello schema. Gli aggiornamenti effettuati allo schema di Active Directory sullo Schema Master sono replicati sugli altri domain controller nel dominio. Lavorando a livello di foresta, per ogni Forest potrà esistere un solo DC Schema Master.

Domain Naming Master : Questo ruolo si occupa dell’aggiunta o rimozione di domini da una foresta o da operazioni di rinomina.

PDC Emulator : Probabilmente tra tutti il più importante, il PDC Emulator si occupa di prendersi carico delle attività modifiche password, blocco account e log password errate, fa da Master per le GPO e fa da master per l’NTP. Potrà esistere un solo PDC Emulator per dominio.

Infrastructure Master : Il ruolo di Infrastructure Master è il responsabile della traduzione e degli aggiornamenti degli oggetti SID e DN.

RID Master : Il RID (Relative Identifier) Master ha due ruoli: il primo è responsabile della gestione dei RID pools sui DC, il secondo ruolo permette di gestire la validazione e movimento di oggetti tra diversi domini e foreste.

Il modo più semplice per spostare i ruoli FSMO è tramite PowerShell, in un unico comando senza essere costretti ad utilizzare diversi snap-in.

Demotion del vecchio domain controller

Dopo aver spostato i ruoli FSMO verso il nuovo controller di dominio, sarà possibile procedere alla demotion del vecchio DC Windows Server 2012 R2. Anche per questa procedura sarà possibile agire tramite Server Manager in maniera opposta alla procedura di promozione vista sopra, effettuando l’attività di demotion.

All’interno di Server Manager da “Manage” – “Remove Roles and Features” troveremo la possibilità di rimuovere il ruolo AD DS. La rimozione del ruolo tramite relativa notifica, innescherà poi il Wizard dei Servizi di dominio Active Directory dove andremo a confermare la rimozione dei ruolo e relative configurazioni. In alternativa da Powershell sarà possibile eseguire la stessa operazione tramite:

Uninstall-ADDSDomainController -DemoteOperationMasterRole -RemoveApplicationPartition

Una volta riavviato e demotato il Domain Controller sarà quindi un semplice membro del dominio AD.

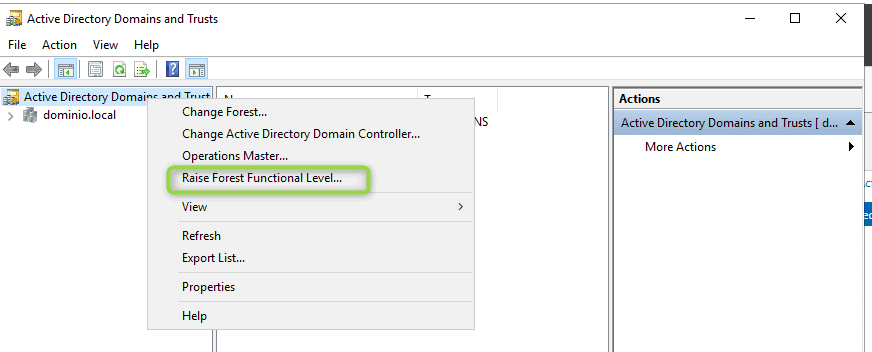

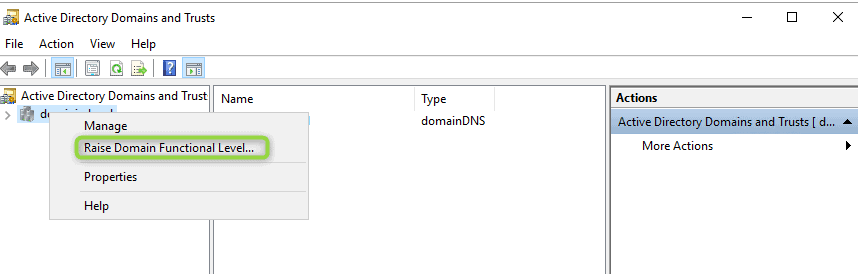

(Opzionale) Raise Forest & Domain Functional Level

Una volta completata la procedura di upgrade di Active Directory per poter beneficiare di alcune funzionalità lato AD introdotte con Windows Server 2016, sarà possibile provvedere al cosiddetto RAISE, ovvero un upgrade che permetterà di utilizzare a livello di Foresta e di Dominio queste Features.

Attualmente, pur avendo il DC con Windows 2019, il massimo livello possibile è quello 2016 sia per la forest che per il domain. Questo livello include, rispetto al 2012, le seguenti migliorie:

- a livello di forest il Privileged Access Management (PAM) per la gestione dei privilegi e diritti lato utenze amministrative

- a livello di dominio, la possibilità di utilizzare una Smart Card per logon interattivi e l’utilizzo di NTLM solo su alcuni device appartenenti al dominio