Introduzione

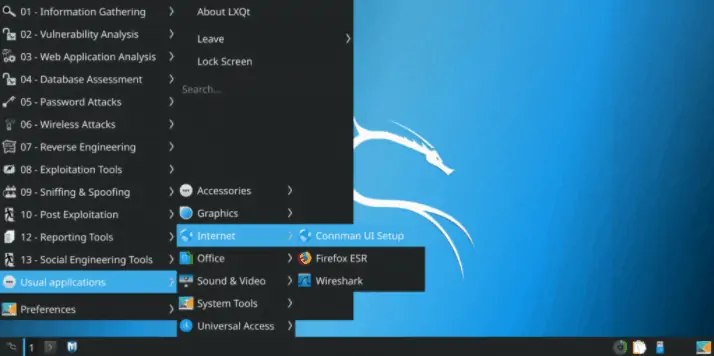

Premessa: parliamo di uno dei migliori strumenti nelle mani degli esperti di sicurezza informatica e delle reti. Infatti Kali Linux mette a disposizione una suite completa di funzionalità e strumenti per analizzare e testare ogni tipologia di rete o di sistema informatico. Kali Linux è una distribuzione basata su Debian, ottimizzata per analisi in ambito forense e Security.

Oltre ad essere disponibile per architetture a 32 e 64 bit, può essere installato su molti tipi di dispositivi di archiviazione di massa come live CD e live USB. Grazie al supporto ARMEL e ARMHF può anche essere installato su sistemi basati su ARM come ad esempio il Raspberry Pi.

La caratteristica forse più interessante di Kali Linux è la possibilità di realizzare versioni personalizzate, scegliendo gli elementi e gli strumenti che più si ritengono adatti alle proprie esigenze. In questo modo più che una semplice, per quanto particolare, distribuzione Linux può essere considerata a tutti gli effetti una piattaforma di sicurezza informatica, flessibile e adattabile. L’utente può infatti scegliere tra oltre 300 programmi messi a disposizione andando così ad utilizzare Kali Linux per crittografare il contenuto di un intero disco rigido, realizzare penetration test di sistemi informatici e reti informatiche di ogni genere (LAN, WLAN e non solo), creare una piattaforma di sicurezza per proteggere sistemi informatici e molto altro.

E’ importante però far presente un punto molto importante. Si potrebbe pensare che utilizzando Kali Linux si abbia subito un computer pronto ad eseguire in modo automatico tecniche di hacking e rubare password, magari di qualche account social di amici, ma in realtà per usare i vari strumenti di sicurezza, recupero e intrusione nelle reti è, infatti, necessario studiare e documentarsi.

In questa guida andremo a vedere i più importanti strumenti messi a distribuzione da Kali Linux.

Information Gathering

Per quanto riguarda la raccolta di informazioni (information gathering) all’interno di reti private e pubbliche, Kali Linux mette a disposizione una serie di strumenti molto potenti .

La raccolta di informazioni è appunto il primo passo per eseguire un penetration test e capire in che situazione ci si trova avendo così una panoramica della rete.

Strumenti Kali Linux

- ARP-scan è il primo strumento, utilizzato per scoprire gli indirizzi attivi all’interno di una sottorete, che andremo ad analizzare riguardo l’information gathering. Il protocollo ARP (Adress Resolution Protocol) permette di ottenere il mapping tra indirizzi di livello rete (IP) e di livello fisico (MAC), in questo modo si potranno visualizzare tutti gli apparati connessi ad una certa rete.

- Masscan è un ulteriore strumento per la raccolta di informazioni. E’ utilizzato per scoprire tutte le porte attive e i relativi indirizzi IP su internet. E’ estremamente veloce, infatti può trasmettere 10 milioni di pacchetti al secondo.

- NMAP è invece una suite di programmi per il mapping di rete che consentono di determinare informazioni come il sistema operativo, i servizi in esecuzione, il ridirezionamento delle porte e l’iniezione di pacchetti in rete. E’ uno degli strumenti più potenti e utilizzati di Kali Linux per il fatto che permette di monitorare la sicurezza di reti e host e verificare quali applicazioni e firewall sono in esecuzione in una rete. Inoltre NPAP si può utilizzare da riga di comando, come la maggior parte degli strumenti di Kali, oppure alternativamente si può usare la versione grafica chiamata ZenMAP.

Framework

- Cookie Cadger fa parte dei framework utilizzabili con Kali Linux per l’information gathering. Esso consente di trovare applicazioni che utilizzano connessioni http insicure. In particolare riesce ad identificare la debolezza delle richieste http-GET che quindi non utilizzano il protocollo SSL andando a catturare o replicare le sessioni.

- Automater è un ulteriore framework popolare e utilizzato in Kali. E’ in grado di semplificare il processo di analisi per quanto riguarda URL, domini, indirizzi IP e Hash OSINT Md5.

Tramite questo strumento, dopo che gli verranno dati dei “target”, verranno restituiti dei risultati utilizzando risorse come IPvoid.com, Robtex.com, Fortiguard.com, unshorten.me, Urlvoid.com, Labsb.alienvalut.com, ThreatExpert, VxVault e VirusTotal - OSRFramework è invece un set di librerie per effettuare compiti di Open Source Intelligence. L’utilizzo di questo framework riguarda ricerche sul deepweb, controllo di username, verifica dei DNS, e molti altri, impiegando alcuni script python

- SPARTA è una applicazione basata su python che semplifica il penetration testing di infrastrutture di rete aiutando i tester nelle fasi di scanning ed enumerazione. Avendo a disposizione una GUI che subito mostra i risultati, farà risparmiare molto tempo

- Faraday è anch’esso un framework basato su python che permette a più tester di collaborare simultaneamente durante la sessione di penetration testing. Attraverso la GUI integra quindi un nuovo concetto di ambiente di penetration testing

- Maltego è una piattaforma sviluppata per fornire un’immagine chiara delle minacce per l’ambiente che l’organizzazione possiede. Maltego quindi è un programma che viene utilizzato per determinare relazioni e link reali fra persone, gruppi di persone, organizzazioni e compagnie, siti web, domini, DNS e molti altri

Analisi delle vulnerabilità con Kali Linux

L’analisi di vulnerabilità è la funzione grazie alla quale vengono identificate e descritte le vulnerabilità di un sistema. Ovviamente secondo ordine di priorità, e quindi di quanto un punto del sistema è “fragile”, vanno studiate e risolte. Questo tipo di analisi può essere effettuata su singoli host oppure su reti di organizzazioni e in base all’esigenza esistono vari mezzi e strumenti in Kali che risponderanno alle esigenze.

Più nello specifico questo tipo di analisi si suddivide in due sottocategorie: l’analisi delle vulnerabilità di database e di host.

Database

- DBPwAudit: strumento che permette di verificare la qualità delle password di diversi DB quali Microsoft SQL Server 2000/2005, Oracle 8/9/10/11, IBM DB2 Universal Database e MySQL.

- HexorBase: un altro strumento complementare al primo e consente la verifica della qualità delle password su DB quali MySQL, SQLite, Microsoft SQL Server, Oracle e PostgreSQL. In questo caso l’utilizzo di tale tool sarà aiutato dalla GUI

- Sqlmap: strumento che automatizza il processo di attacco di SQL injection su server quali MySQL, Oracle. PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite e Firebird

Host

- BED/DOONA è un programma progettato per controllare la presenza di demoni per potenziali buffer overflow e formattazione dei bug. Tale strumento semplicemente esegue una serie di attacchi di buffer overflow verso una porta specifica fino a che il servizio non produce un crash

- Unix-privesc-check è uno script che cerca di trovare configurazioni errate che potrebbero consentire agli utenti locali non privilegiati di inoltrare i privilegi ad altri utenti o di accedere alle app locali. Si esegue da riga di comando

E’ presente poi un framework molto utile per l’analisi e la gestione delle vulnerabilità:

- OpenVas (Open Vulnerability Assessment) è un framework che automatizza oltre 50000 testi di vulnerabilità

Exploitation tools

Questi strumenti messi a disposizione da Kali Linux consentono di sfruttare le vulnerabilità dei sistemi per ottenere privilegi amministrativi quando non dovrebbero essere concessi. Le modalità di funzionamento sono molte e utilizzano varie tecniche e supporti come script, injection, worm o ingegneria sociale.

Vediamo ora alcuni tool interessanti:

- Backdoor Factory è uno strumento davvero completo perché consente di iniettare codice eseguibile (appunto una backdoor) all’interno di eseguibili .exe di Windows. Alcuni eseguibili hanno però delle protezioni integrate che potrebbero impedire il corretto funzionamento di BDF

- Exploitdb è un archivio messo a disposizione per ricercare vulnerabilità tramite parole chiave. L’utilizzo è fattibile anche offline perciò risulterà utile quando si vorranno effettuare dei test su macchine prive di connessione ad internet

- Linux Exploit Suggester è uno strumento simile al precedente e può essere utilizzato in modalità remota (per avere una lista di exploit disponibili) o diretta (esegue controlli addizionali)

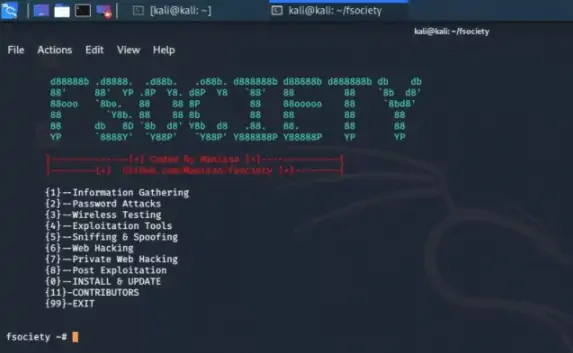

- Social Engineering Toolkit o SET è uno strumento open source che consente di effettuare attacchi di ingegneria sociale in modo intuitivo cosi da testare il sistema. Si possono quindi lanciare attacchi preconfigurati o crearne di nuovi completamente personalizzati

- Metasploit è lo strumento principale per mettere in funzione un exploit all’interno di Kali Linux

Attacchi Wireless

Kali mette a disposizione una serie di strumenti molto utili che aiuteranno ad effettuare attacchi verso connessioni wi-fi. In particolare ci sono vari strumenti in base alle diverse fasi dell’attacco quindi la fase di reconnaissance (procedura durante la quale l’attaccante acquisisce informazioni cercando di creare una mappa della rete.), generazione di honeyspot (dispositivi o reti fake creati per attirare e fare da esca ad attacchi esterni; possono anche agire al contrario come strumenti di protezione.), crackare password e attacchi di phishing ( categoria che racchiude gli strumenti i quali utilizzano l’ingegneria sociale per scoprire password agli utenti.)

Reconnaissance

- GISKismet è uno strumento di visualizzazione di informazioni sulle reti wireless tramite KIsmet. Queste informazioni sono memorizzate in un database in modo che possano essere generati dei grafici

- Bluelog è uno scanner bluetooth utile a creare una mappa. Per funzionare al meglio deve essere eseguito in background per molto tempo

Honeypot

- Wifi honey è uno script che crea 5 interfacce in modalità monitor di cui 4 usate come AP e la quinta per airodump-ng.

- Bluepot è un honeypot per bluetooth in java.

Password cracking

- Pyrit è uno strumento di forza bruta che precalcola un grosso numero di chiavi di autenticazione. Sarà necessaria molta potenza di calcolo per utilizzarlo

- Fern è uno strumento di auditing in Python che consente di scoprire password di reti con sicurezza WEP, WPA/WPA2 e WPS.

Phishing

- Spooftooph consente di effettuare spoofing o clonazione dell’identità di altri dispositivi bluetooth cosi da loggare le informazioni identificative di altri dispositivi o da clonare un altro dispositivo

- Ghost Phisher è uno strumento molto potente in grado di effettuare auditing e attacchi contro reti Wireless e Ethernet. Il software può simulare la presenza di access point, server http, DNS, DHCP e WEB

Per concludere la parte relativa agli attacchi wireless parliamo di Aircrack-ng, uno degli strumenti più potenti e utili per la verifica della sicurezza delle reti WiFi. Con questo tool saremo in grado di effettuare monitoraggio di pacchetti, attacchi di varie dimensioni e natura, deautenticazione e il cracking delle reti WEP e WPA.

Aircrack-ng lavora in maniera simile ad altri programmi come Wireshark e cattura frame 802.11. E’ addirittura in grado di, collegandolo ad un ricevitore GPS, ottenere le coordinate degli AP nelle vicinanze.

Attacchi alle web applications

Kali Linux mette a disposizione, oltre agli strumenti di cui già abbiamo parlato, altri tools utili per effettuare penetration test di applicazioni web. In base a cosa siamo interessati più precisamente a violare, ci saranno programmi in Kali che eseguiranno la fase di reconnaissance, quindi scoprire le caratteristiche del sistema che intendiamo attaccare, scanner, con le quali verranno rilevate vulnerabilità tipiche ed exploit per effettuare attacchi contro le web application

Reconnaissance

- Dirbuster consente di ricostruire l’albero delle directory e dei file (inclusi quelli nascosti) di una applicazione web tramite attacchi a forza bruta delle URL

- Whatweb è uno strumento che identifica i siti web. In particolare riconosce le tecnologie web tra cui sistemi di gestione (CMS), piattaforme di blog, pacchetti statistici/analitici, librerie Javascript e server web

Scanner

- Joomscan e WPscan consentono di individuare vulnerabilità dei CMS più utilizzati come WordPress e Joomla

- Grabber è uno strumento che fondamentalmente che rileva qualche tipo di vulnerabilità nei siti web. E’ semplice ma non troppo veloce. Grabber è progettato per scansionare piccoli siti web

Exploitation

- XSSer è un framework automatico capace di rilevare, sfruttare e segnalare le vulnerabilità XSS nelle applicazioni basate sul web. Contiene diverse opzioni per provare a bypassare determinati filtri

- ZAProxy è uno strumento abbastanza complesso anch’esso utile a rilevare e sfruttare le vulnerabilità nelle applicazioni web

- Webslayer è un tool progettato per forzare le applicazioni web. Può essere utilizzato per trovare risorse non collegate e parametri GET e POST

Oltre a tutti gli strumenti già visti, Kali ne mette a disposizione molti altri per altre attività come la rilevazione di pattern malevoli nei file, per l’analisi forense o lo sniffing di password.

Il penetration tester è una figura professionale sempre più ricercata dalle aziende di tutto il mondo e per questo acquisire le conoscenze e le competenze in questo campo è fondamentale per attuare in autonomia tutte le misure di sicurezza necessarie.

Nexsys propone corsi di formazione di sicurezza informatica ed Ethical Hacking che ti forniranno tutti gli strumenti per eccellere in questo campo.